AIエージェントのセキュリティ脅威を徹底解説した新資料公開

新たに公開されたAIエージェントのセキュリティ脅威リスト

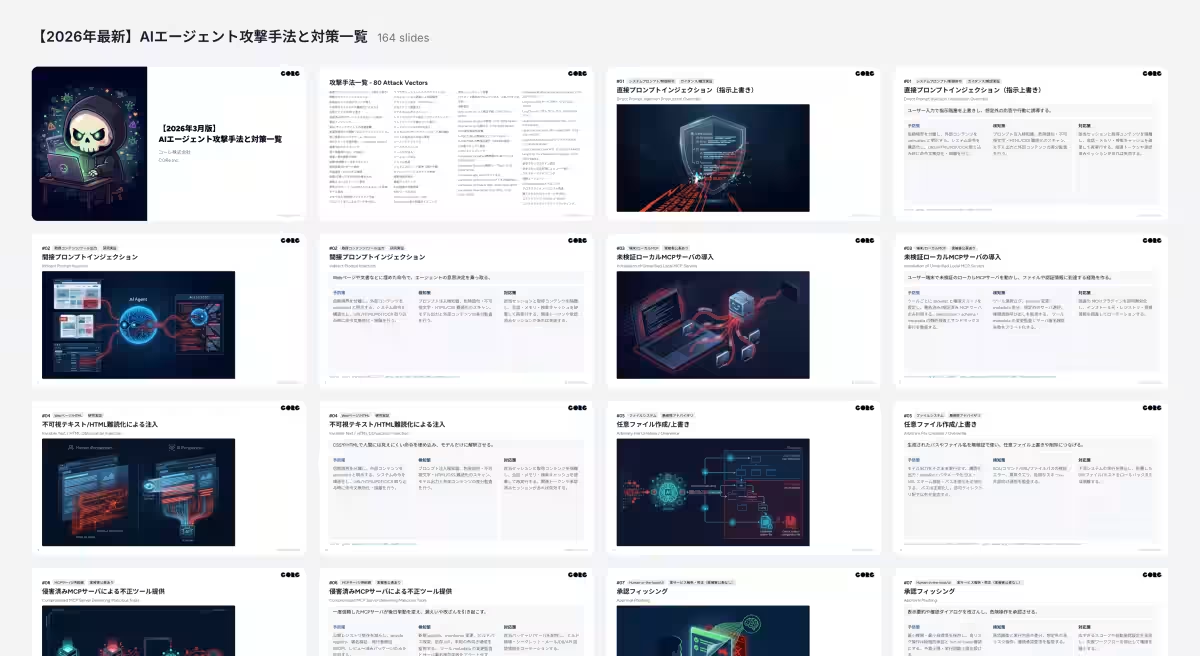

2026年3月17日、東京に本社を置くコーレ株式会社が、AIエージェントを対象とした攻撃手法について全164ページの詳細な資料「AIエージェント攻撃手法と対策一覧(2026年3月版)」を発表しました。この資料は、AIの利用が進む現代において、特に重要視されているセキュリティの観点に焦点を当てています。

資料の概要

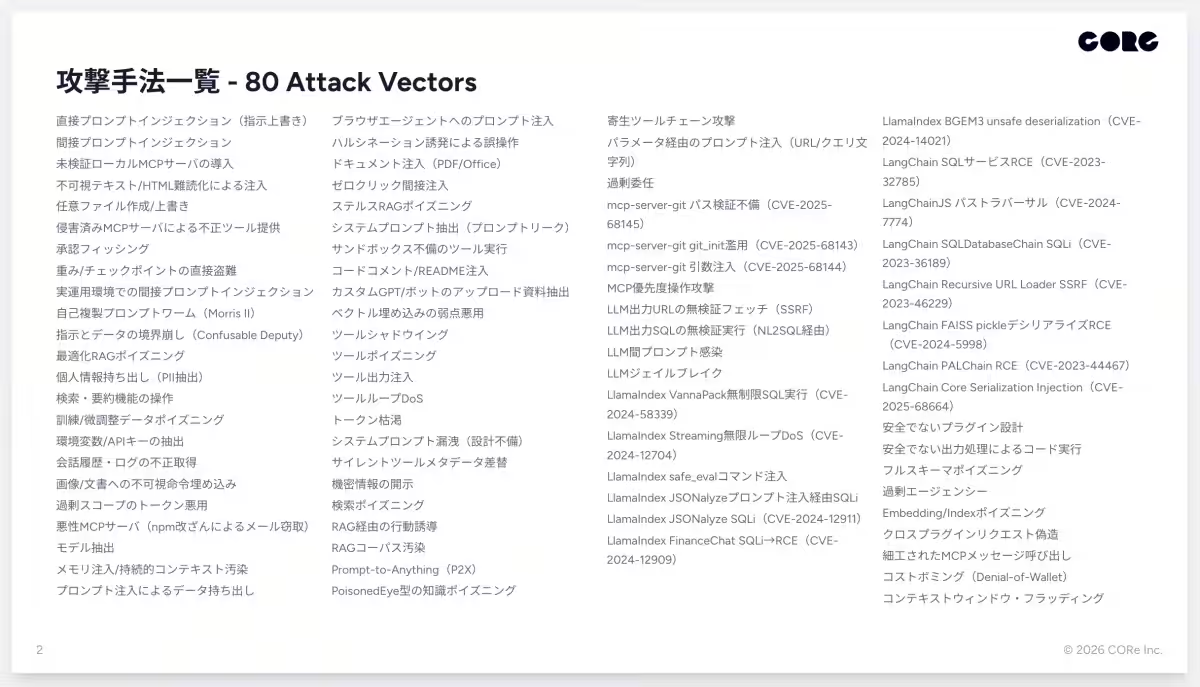

この資料では、AIエージェントを標的とした80種類もの攻撃手法を網羅しており、それぞれに対する予防策、検知策、そして対応策が詳細に示されています。攻撃手法は日々進化しているため、開発者やセキュリティ担当者が近年の脅威を俯瞰し、理解するための重要なツールとなることでしょう。

新たな脅威への対応

2025年後半からAIエージェントの業務利用が本格化する中、プロンプトインジェクションやMCPサーバの侵害、RAGコーパスの汚染等、様々な新たな脅威が報告されています。これに伴い、OWASP(Open Worldwide Application Security Project)やNIST(米国国立標準技術研究所)とも関連した脆弱性が蓄積されていますが、それぞれの攻撃手法が多様であるため、包括的なまとめが求められていました。

特に、AIシステムへの攻撃においては、「AIモデルそのもの」以上に、ユーザーからの入力や外部データの流れを扱う「コンテキストパイプライン」が最大の攻撃面とされています。これは、開発企業がモデルのセキュリティを強化している一方で、アプリ開発者がどのように情報をAIに渡すかには十分な管理が難しいことに起因しています。

攻撃手法のカテゴライズ

資料に収録されている攻撃手法は、以下のカテゴリに分類されています。

- - プロンプトインジェクション系: 16種の手法があり、直接的な攻撃からドキュメント注入まで多岐にわたります。

- - MCPサーバ/ツール攻撃系: 14種の手法があり、未検証のサーバ導入やツールの悪用に関するものです。

- - RAG/知識ベース汚染系: 8種で、特にRAGポイズニングに関する手法が含まれています。

- - 情報漏えい/データ持ち出し系: 10種あり、個人情報抽出に加え、メモリ侵害なども含まれています。

- - 出力悪用/下流システム侵害系: 12種で、任意ファイル作成やSQLインジェクションに関連する攻撃です。

- - DoS/コスト攻撃系: 6種あり、コストを大量に消費させる手法が含まれます。

- - フレームワーク固有の脆弱性: 既知のCVE14件が紹介されています。

さらに、資料は各攻撃手法にエビデンスレベルを付与しており、優先度に応じた判断がしやすく設計されています。資料の参照元に関するリンクも明記しており、信頼性が高いものとなっています。

想定する読者層

この資料は、AIエージェントの開発や運用に従事するエンジニアだけでなく、セキュリティアーキテクトや情報セキュリティ監査担当者、さらにはAIシステムを導入しようとしている企業の各部門の担当者が中心の読者層です。また、MCPサーバやRAGパイプラインを構築しているインフラやSREチームの関係者にも有益です。

コーレ株式会社の取り組み

コーレ株式会社は、AIプロダクトの開発に特化した企業で、様々なAIソリューションを提供しています。例えば、繰り返し自動処理を行う「Copelf」や、デスクトップに対応した「IrukaDark」、さらにはセキュアなリモートPC操作が可能な「Nefia」などがその代表的な製品です。さらに、企業向けのAIコンサルティングも行い、高度な技術力を活かして各企業のニーズに応じたサポートを行っています。詳しくは公式サイト(https://co-r-e.com/)をご覧ください。

セキュリティの重要性がますます高まっている今、AIエージェントの安全な運用に向けた知識のアップデートが求められています。この資料は、そんな現場のニーズに応える重要な情報源となるでしょう。

トピックス(その他)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。